آیا ممکن است تنها با دریافت یک پیام ساده، بدون باز کردن یا کلیک کردن روی آن، همه دارایی خود را از دست بدهید؟

بله، این دقیقاً کاری است که حمله زیرو کلیک انجام میدهد. این حملات سایبری پیشرفته، بدون نیاز به هیچ اقدامی از سوی قربانی، دستگاه وی را آلوده میکنند.

در این مقاله از آکادمی بیت پین، مفهوم حمله بدون کلیک را به طور کامل توضیح میدهیم، نمونههای واقعی از این نوع حمله را بررسی میکنیم و در نهایت روشهایی برای محافظت از رمزارزهای خود در برابر این حمله را به شما توضیح خواهیم داد.

حمله زیرو کلیک چیست؟

حمله زیرو کلیک (Zero Click Attack) یکی از پیشرفتهترین و خطرناکترین روشهای حملات سایبری است که بدون نیاز به هیچگونه تعامل کاربر، مانند کلیک روی لینک، باز کردن فایل یا حتی مشاهده پیام، به سیستم قربانی نفوذ میکند.

این ویژگی منحصربهفرد یعنی «عدم نیاز به کلیک»، دقیقاً دلیلی است که نام Zero Click یا حملات بدون تعامل کاربر، برای این نوع حمله انتخاب شده است.

در اغلب حملات سایبری سنتی، مهاجم نیاز دارد کاربر را فریب دهد، تا خودش ناخواسته دروازه نفوذ را باز کند. مثلاً در حملات سنتی، کاربر با کلیک روی یک لینک آلوده یا باز کردن یک فایل مشکوک، به هکر اجازه ورود به سیستم امنیتی را میدهد.

اما در حمله زیرو کلیک، قربانی حتی ممکن است از وقوع حمله مطلع نشود. یک پیامک، تماس تلفنی یا دریافت یک ایمیل میتواند به محض رسیدن به دستگاه شما، کد مخرب را فعال کند؛ حتی پیش از آنکه فرصت پیدا کنید تا پیام را ببینید و یا باز کنید.

این حمله معمولاً از آسیبپذیریهای امنیتی در اپلیکیشنهایی که داده را از منابع ناشناس دریافت و پردازش میکنند (مانند واتساپ، iMessage، ایمیل یا پیامک)، سوءاستفاده میکند.

در این فرایند، مهاجم با ارسال یک پیام خاص که حاوی کد مخرب است، میتواند کنترل دستگاه شما را به دست بگیرد یا بدافزار نصب کند.

توجه داشته باشید که همه این مراحل، بدون آنکه حتی شما یک بار روی چیزی کلیک کرده باشید، رخ میدهد. به همین دلیل، حملات Zero Click جزو مرموزترین و سختترین تهدیدات از نظر شناسایی و مقابله به حساب میآیند.

حملات بدون کلیک چگونه کار میکنند؟

همانگونه که گفته شد این نوع حملات بدون دخالت کاربر و فقط با دریافت داده آلوده، فعال شوند. در ادامه با جزئیات بیشتر، نحوه فعال شدن حمله زیر کلیک را با شما بررسی میکنیم.

برای اجرای این حملات، مهاجم از آسیبپذیریهای موجود در اپلیکیشنهایی استفاده میکند که بهطور خودکار داده را پردازش میکنند. به بیان سادهتر، هر برنامهای که اطلاعاتی را از اینترنت یا دیگران دریافت و تحلیل کند (حتی قبل از اینکه کاربر آن را باز کند) ممکن است هدف Zero Click Attack قرار بگیرد.

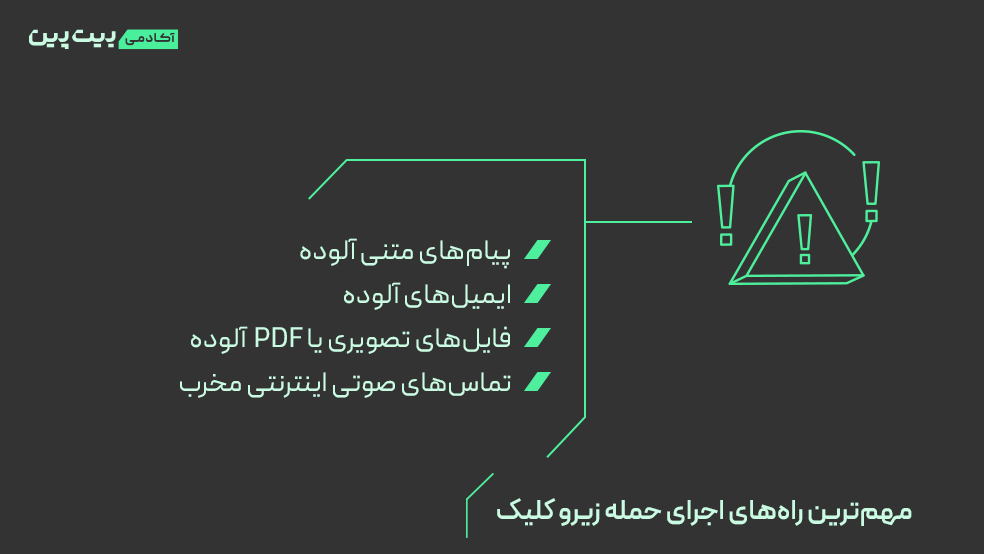

مهمترین راههای اجرای حمله زیرو کلیک

- پیامهای متنی (SMS یا پیامرسانها مانند واتساپ و iMessage): پیام مخرب حتی پیش از باز شدن توسط کاربر، توسط سیستم پردازش میشود. همین فرایند پردازش ممکن است باعث اجرای کد مخرب شود.

- ایمیلهای آلوده: در این مورد حتی بدون باز کردن ایمیل، بارگذاری خودکار پیشنمایش یا پیوستها، میتواند حمله را آغاز کند.

- فایلهای تصویری یا PDF: برخی فایلها (مثل GIF یا PDF) با کدهای خاصی طراحی میشوند که هنگام پردازش توسط سیستم، فعال شده و حمله را شروع میکنند.

- تماسهای صوتی اینترنتی: در مواردی مشاهده شده که تماس ورودی از طریق VoIP (مثل تماس واتساپ) با استفاده از کد مخرب در پَکتهای اولیه، باعث نفوذ شده است. توجه داشته باشید که در این روش، حتی اگر کاربر به تماس پاسخ ندهد، باز هم حمله زیرو کلیک رخ میدهد.

نقش سیستمعاملها در موفقیت این نوع حمله

سیستمعامل دستگاه (مثل Android یا iOS) نقش کلیدی در جلوگیری یا تسهیل چنین حملاتی دارند. بهطورکلی، هرچه سطح دسترسی اپلیکیشنها در یک سیستم عامل بالاتر باشد یا مدیریت حافظه و پردازش دادهها ضعیفتر انجام شود، احتمال نفوذ افزایش مییابد.

برای مثال:

- سیستم عامل iOS: باوجود امنیت نسبی این سیستم عامل، در سالهای گذشته چندین آسیبپذیری در iMessage و FaceTime شناسایی شده که در حملات زیرو کلیک مورد سوءاستفاده قرار گرفتهاند.

- سیستم عامل Android: به دلیل تنوع نسخهها و رابطهای کاربری مختلف، برخی دستگاهها دیرتر بهروزرسانی امنیتی دریافت میکنند که این خود زمینهساز حملات موفق است.

مثالهایی واقعی از حملات Zero-Click

حملات زیرو کلیک (Zero-Click) تنها یک تهدید نظری یا فرضیه امنیتی نیستند؛ بلکه این حملات در دنیای واقعی، بارها و بارها رخ دادهاند و حتی هدف آنها، افراد برجستهای مانند روزنامهنگاران، فعالان سیاسی و مقامات دولتی بوده است. در ادامه با چند نمونه واقعی و مشهور از این نوع حملات آشنا میشویم:

حمله Pegasus توسط گروه NSO

بدون شک شناختهشدهترین نمونه حملات Zero-Click مربوط به جاسوسافزار Pegasus است که توسط شرکت اسرائیلی NSO Group توسعه یافته است.

در این حمله، تنها یک تماس از طریق هکر کافی است تا جاسوسافزار روی دستگاه نصب شود؛ حتی اگر کاربر تماس را پاسخ ندهد. تاکنون دهها نفر از فعالان حقوق بشر، روزنامهنگاران و سیاستمداران در سراسر جهان هدف این حمله قرار گرفتهاند.

در سال ۲۰۱۹، فیسبوک (مالک واتساپ) از شرکت NSO شکایت کرد و اعلام نمود که بیش از ۱۴۰۰ کاربر در بیش از ۲۰ کشور هدف این حمله قرار گرفتهاند.

حمله از طریق پیام iMessage در آیفون

یکی دیگر از روشهای پرکاربرد حملات بدون کلیک، استفاده از اپلیکیشن iMessage در آیفون است. در این نوع حملات، مهاجم پیام خاصی را برای کاربر ارسال میکند که در فرایند پردازش خودکار سیستم (حتی قبل از مشاهده پیام)، باعث اجرای کد مخرب میشود.

سازمان عفو بینالملل در تحقیقات خود نشان داد که تلفن برخی از فعالان حقوق بشر در عربستان سعودی و امارات از طریق iMessage و بدون هیچ تعاملی آلوده شده است.

جالب است بدانید که تاکنون در این نمونه نیز، Pegasus یکی از ابزارهای مورد استفاده بوده است.

حمله به تلفن جف بیزوس (Jeff Bezos)

در سال ۲۰۱۸، تلفن همراه شخصی جف بزوس (مالک آمازون و واشنگتن پست) توسط یک پیام ویدیویی مخرب از طریق واتساپ هدف حمله قرار گرفت.

این ویدئو حاوی کدی بود که بدون نیاز به کلیک یا باز کردن توسط بزوس، باعث نفوذ به تلفن او شد. این حمله جنجال بزرگی بهراه انداخت و حتی برخی منابع، آن را مرتبط با فعالیتهای سیاسی و افشاگریهای رسانهای دانستند.

حملات زیرو کلیک با فایلهای PDF و GIF

در سالهای اخیر، هکرها فایلهای آلودهای با فرمتهای PDF و GIF طراحی کردهاند که بدون باز شدن توسط کاربر، در فرایند پیشنمایش خودکار در گوشی یا سیستمعامل فعال شده و حمله را اجرا میکنند.

این روشها در آزمایشهای امنیتی یا توسط شرکتهایی مانند Check Point و Citizen Lab شناسایی شدهاند.

نکته ترسناک این است که نمایش ساده یک نوتیفیکیشن یا پیشنمایش خودکار پیام میتواند آغازگر یک حمله باشد.

مثالهای فوق نشان میدهند که حملات زیرو کلیک نهتنها واقعی هستند، بلکه از نظر فنی پیشرفته، مخفیانه و بسیار خطرناکاند. این نوع حملات بدون هشدار و ردپا، به قلب گوشیهای هوشمند نفوذ میکنند و اطلاعات حساسی را سرقت میبرند.

هدف حملات Zero Click چه کسانی هستند؟

حملات Zero Click معمولاً اهداف خاص و حساستری نسبت به سایر حملات سایبری دارند و بیشتر روی افراد یا گروههایی متمرکز میشوند که اطلاعات آنها از اهمیت بالایی برخوردار است. در ادامه مهمترین اهداف این نوع حملات را معرفی میکنیم:

- فعالان سیاسی، روزنامهنگاران و مخالفان

گروههای هکری سایبری از حملات Zero Click برای جاسوسی و کنترل دستگاههای فعالان سیاسی، روزنامهنگاران و مخالفان استفاده میکنند تا اطلاعات محرمانه را جمعآوری کرده یا فعالیتهای آنها را رصد کنند.

- سازمانها و شرکتهای بزرگ

شرکتهای بزرگ و سازمانهای دولتی به دلیل داشتن اطلاعات حساس و محرمانه، هدف حملات پیچیدهای مانند Zero Click قرار میگیرند. این حملات میتوانند منجر به سرقت اسرار تجاری یا اطلاعات امنیتی شوند.

- کاربران عادی با دسترسی به دادههای مهم

گاهی اوقات حتی کاربران عادی که به دادههای مهم یا سیستمهای حساس دسترسی دارند نیز هدف این حملات قرار میگیرند. مثلاً کارکنان بانکها، مقامات امنیتی یا افرادی که در شبکههای مهم فعالیت میکنند.

- گوشیهای هوشمند و دستگاههای متصل به اینترنت

با افزایش استفاده از گوشیهای هوشمند و دستگاههای متصل به اینترنت، این دستگاهها به هدفی محبوب برای حملات Zero Click تبدیل شدهاند، چرا که حمله به آنها میتواند دروازهای برای نفوذ به اطلاعات گستردهتر باشد. مثلا با هک شدن یک گوشی هوشمند، هکرها میتوانند تمامی داراییهای دیجیتال کاربران که بر روی کیف پولهای آنلاین افراد است را، به سرقت ببرند.

با توجه به توضیحات فوق، مشخص میشود که ولتهای دیجیتالی میتوانند بهصورت مشخص در معرض حمله زیرو کلیک قرار بگیرند. در ادامه این موضوع را بیشتر با شما بررسی میکنیم.

چرا کیف پولهای ارز دیجیتال در معرض خطرند؟

کیف پولهای ارز دیجیتال، بهعنوان کلید دسترسی شما به داراییهای دیجیتال، یکی از مهمترین بخشهای اکوسیستم بلاک چین و رمزارزها هستند. اما به دلیل ویژگیها و نحوه عملکرد خاص، این ولتها در معرض خطرات مختلف امنیتی قرار دارند. در ادامه دلایل اصلی آسیبپذیری کیف پولهای ارز دیجیتال را بررسی میکنیم:

- حفظ کلید خصوصی (Private Key)

کلید خصوصی، رمز دسترسی به داراییهای دیجیتال است و هر کسی که به آن دسترسی داشته باشد، کنترل کامل کیف پول را به دست میگیرد. اگر این کلید در معرض دسترسی غیرمجاز قرار بگیرد، داراییها بهسرعت سرقت خواهند شد.

- حملات نرمافزاری و بدافزارها

کیف پولهای نرمافزاری، بهخصوص آنهایی که روی دستگاههای متصل به اینترنت (hot wallets) نصب میشوند، هدف بدافزارها و برنامههای جاسوسی هستند که میتوانند کلید خصوصی یا عبارات بازیابی را سرقت کنند.

- حملات فیشینگ

هکرها از طریق صفحات جعلی، ایمیلهای فیشینگ و پیامهای جعلی، تلاش میکنند کاربران را فریب دهند تا اطلاعات محرمانه کیف پول خود را وارد کنند یا کلیدهای خود را افشا نمایند.

- حملات شبکه و آسیبپذیریهای پروتکل

برخی حملات هدفمند میتوانند از ضعفهای پروتکل بلاک چین یا شبکههای مرتبط سوءاستفاده کنند تا تراکنشهای جعلی یا سرقت دارایی انجام دهند.

چگونه از کیف پول دیجیتال خود محافظت کنیم؟

با بررسی موارد فوق مشخص میشود که حفاظت از کیف پول دیجیتال یکی از مهمترین اقدامات برای حفظ داراییهای رمزارزی است. معمولا کیف پول سخت افزاری امنیت بالاتری نسبت به ولتهای نرمافزاری دارد اما به طور کلی، تمامی این دستگاهها میتوانند در معرض حملات هکری قرار بگیرند.

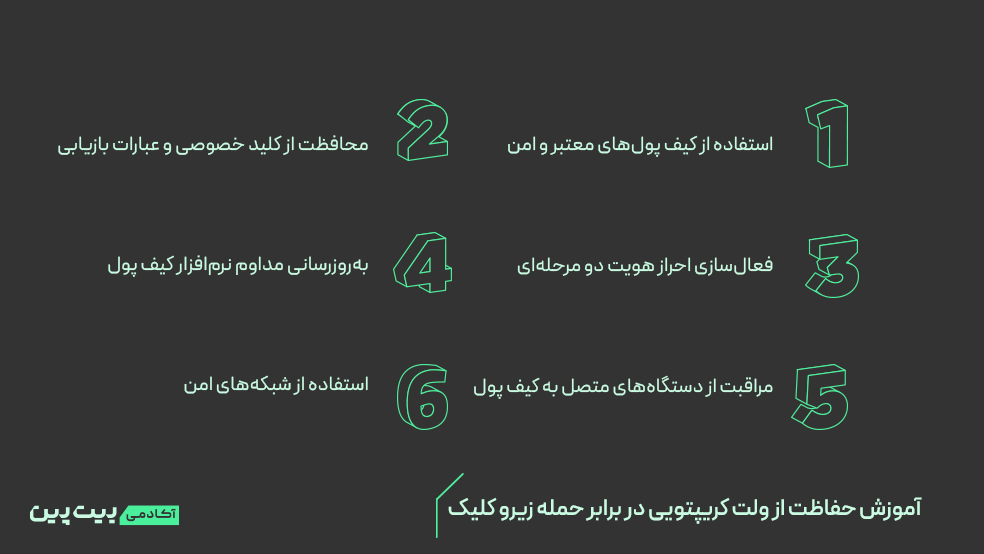

با رعایت نکات امنیتی زیر میتوانید ریسک سرقت و نفوذ به کیف پول خود را به حداقل برسانید:

- استفاده از کیف پولهای معتبر و امن

کیف پولهای معتبر با سابقه طولانی و پشتیبانی قوی را انتخاب کنید. به عنوان مثال کیف پول صرافی بیت پین با پیادهسازی پروتکلهای مختلف امنیتی، امکان هک شدن و حملات سایبری را به حداقل رسانده و میتواند امنیت دارایی دیجیتال شما را به خوبی حفظ نماید.

اگر تاکنون از این کیف پول استفاده نکردهاید، پیشنهاد میکنیم به منظور افزایش امنیت رمزارزهای خود، همین حالا به صفحه کیف پول بیت پین به عنوان یکی از بهترین کیف پول های ارز دیجیتال در بازار کریپتو، مراجعه نمایید.

- محافظت از کلید خصوصی و عبارات بازیابی

کلید خصوصی و عبارت بازیابی (Seed Phrase)خود را هرگز به کسی ندهید و آنها را بهصورت آفلاین و در جایی امن نگهداری کنید. ذخیره کردن این اطلاعات روی سیستمهای متصل به اینترنت میتواند خطرناک باشد.

- فعالسازی احراز هویت دو مرحلهای (2FA)

در کیف پولها و صرافیهایی همچون بیت پین که امکان فعالسازی ۲FA را دارند، حتما این قابلیت را فعال کنید تا یک لایه امنیتی اضافی برای ورود به حساب خود ایجاد کنید.

- بهروزرسانی مداوم نرمافزار کیف پول

همیشه نرمافزار کیف پول خود را به آخرین نسخه بهروزرسانی کنید تا از رفع آسیبپذیریهای امنیتی قدیمی بهرهمند شوید.

- مراقبت از دستگاههای متصل به کیف پول

دستگاههای موبایل و کامپیوتر خود را با نصب آنتیویروس و نرمافزارهای ضد بدافزار محافظت کنید و از نصب اپلیکیشنهای ناشناس یا غیررسمی خودداری نمایید.

- استفاده از شبکههای امن

تا حد امکان، تراکنشهای خود را روی شبکههای اینترنت امن و خصوصی انجام دهید و از استفاده از شبکههای عمومی و ناامن پرهیز کنید.

آینده حملات Zero-Click

حمله زیرو کلیک به دلیل ویژگیهای خاص خود، تهدیدی جدی در آینده امنیت سایبری محسوب میشود. با پیشرفت فناوری و گسترش دستگاههای متصل به اینترنت، این حملات پیچیدهتر شده و به ابزارهایی مانند خانههای هوشمند نیز گسترش مییابند.

دولتها و گروههای قدرتمند از این حملات برای جاسوسی و نفوذ استفاده خواهند کرد. در این راستا، استفاده از راهکارهای امنیتی پیشرفته و آگاهی کاربران نقش مهمی در مقابله با این تهدیدات دارد.

چگونه میتوان از حملات Zero Click جلوگیری کرد؟

اگرچه مقابله با این نوع حملات بسیار دشوار است؛ اما با انجام چند اقدام پیشگیرانه و هوشمندانه، میتوان ریسک Zero Click Attack را به حداقل رساند:

- بهروزرسانی مرتب سیستمعامل و اپلیکیشنها

بیشتر حملات بدون تعامل کاربر از آسیبپذیریهای نرمافزاری استفاده میکنند که توسط بهروزرسانیها رفع شدهاند؛ بنابراین همیشه سیستمعامل و اپلیکیشنهای موبایل و کامپیوتر خود را به آخرین نسخه بهروزرسانی کنید.

- استفاده از نرمافزارهای امنیتی قوی

نصب و فعالسازی آنتیویروسها و نرمافزارهای ضدجاسوسی معتبر میتواند تا حد زیادی از نفوذ بدافزارها جلوگیری کند و حملات مخرب را شناسایی و متوقف نماید.

- مراقبت در انتخاب اپلیکیشنها

فقط برنامهها را از منابع معتبر و فروشگاههای رسمی دانلود کنید. اپلیکیشنهای جانبی یا فایلهای دانلود شده از منابع ناشناس ممکن است حاوی کدهای مخرب باشند.

- فعالسازی تنظیمات امنیتی پیشرفته

بسیاری از سیستمعاملها و اپلیکیشنها قابلیتهایی مانند شناسایی رفتارهای مشکوک، جلوگیری از نصب برنامههای غیرمجاز و مسدود کردن منابع ناشناخته را دارند. این تنظیمات را فعال کنید.

- هوشیاری نسبت به نشانههای غیرعادی

اگر گوشی یا دستگاه شما بدون دلیل خاصی خاموش یا روشن میشود، اعلانهای مشکوک دریافت میکنید یا عملکرد دستگاه کند شده، ممکن است نشانهای از نفوذ باشد که نیاز به بررسی دارد.

- استفاده از راهکارهای تخصصی امنیت موبایل

برخی شرکتهای امنیتی مانند Check Point ابزارها و نرمافزارهای پیشرفتهای برای شناسایی و مقابله با حملات Zero Click عرضه کردهاند که میتوانند حفاظت چندلایه و هوشمندانه ارائه کنند.

با رعایت این نکات میتوان خطر نفوذ توسط حمله بدون کلیک را کاهش داد و امنیت دستگاهها و اطلاعات حساس خود را بهتر حفظ کرد.

کلام پایانی

امروزه تهدیداتی مانند حمله زیرو کلیک بیش از هر زمان دیگری، امنیت کاربران را تهدید میکند. این نوع حملات بدون هیچ کلیکی، در سکوت کامل اتفاق میافتند و میتوانند کنترل کامل گوشی یا اطلاعات حساس شما را در دست بگیرند.

توجه داشته باشید که اگر از کیف پول ارز دیجیتال استفاده میکنید، این تهدیدها برای شما بسیار مهمتر است؛ چراکه ممکن است با یک حمله، تمامی ارزهای دیجیتال خود را از دست بدهید.

پس ضروری است که همواره از نسخههای رسمی کیف پولها استفاده کنید، سیستمعامل خود را بهروزرسانی نگه دارید و پیامهای مشکوک را جدی بگیرید. همچنین انتخاب یک کیف پول امن مانند کیف پول بیت پین که به امنیت کاربران اولویت میدهد، گام مهمی در مسیر محافظت از سرمایه دیجیتال شما است.

اگر سوالی در خصوص نحوه استفاده از کیف پول بیت پین دارید و یا قبلا هدف یک حمله هکری قرار گرفتهاید، خوشحال میشویم پرسش و نظر خود را با ما و سایر خوانندگان این مقاله به اشتراک بگذارید.

سوالات متداول

- حمله بدون کلیک دقیقاً چیست؟

Zero Click Attack حملهای است که بدون نیاز به کلیک یا اقدام کاربر، از طریق آسیبپذیریهای نرمافزاری اجرا میشود و میتواند کنترل دستگاه را در دست بگیرد.

- چگونه میتوانم تشخیص دهم مورد حمله واقع شدهام؟

تشخیص این حملات دشوار است، اما کاهش سرعت گوشی، مصرف غیرعادی باتری یا رفتارهای مشکوک میتواند نشانهای از آلودگی باشد.

- آیا آنتیویروسها از این حملات جلوگیری میکنند؟

در بسیاری از موارد، آنتیویروسها توانایی شناسایی این حملات را ندارند، زیرا Zero Click از آسیبپذیریهای ناشناخته استفاده میکند.

- برای امن نگه داشتن کیف پول ارز دیجیتال چه کنم؟

از نسخه رسمی کیف پول استفاده کنید، گوشی را بهروز نگه دارید، پیامهای مشکوک را باز نکنید و از کیف پولهایی با امنیت بالا مانند کیف پول بیت پین استفاده کنید.