حمله سیبیل، نوعی حمله سایبری است که در آن مهاجم با ایجاد چندین هویت جعلی، اجماع شبکهای را مختل میکند، اما چگونه زنی مبتلا به اختلال چندشخصیتی، الهامبخش یکی از خطرناکترین حملات سایبری شد؟

فضای دیجیتالی، فضایی است که کلیه کدهای آن توسط بشر نوشته میشوند؛ بنابراین، حتی در پیشرفتهترین سرویسهای دیجیتالی هم میتوان باگهایی را برای نفوذ پیدا کرد. در همین راستا، حملات سایبری بسیاری روی پلفترمهای مجازی صورت میگیرند که یکی از آنها، حمله سیبیل (Sybil Attack) نام دارد.

حمله سیبیل از سال 2002 مطرح بوده، اما اخیراً حملاتی از این دست، شبکههای رمزارزی و شبکه اجتماعی محبوبی چون ایکس (توییتر سابق) را نشانه گرفتهاند، با این حال موفق به هک آن نشدهاند. حمله سیبیل، تنها یکی از حملاتی است که میتواند فعالیت شبکههای مجازی را با اختلال روبهرو کند. در ادامه، قصد داریم به بررسی این نوع حمله در شبکههای رمزارزی بپردازیم. اگر شما نیز تمایل دارید بدانید که حمله سیبیل چیست، تا انتهای این مطلب با ما همراه باشید.

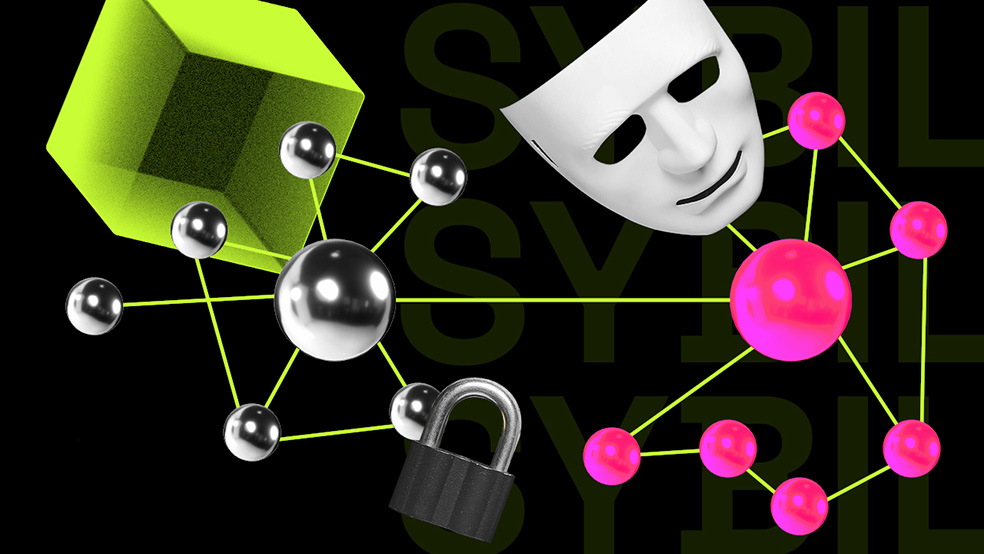

حمله سیبیل چیست؟

واژه Sybil از کتابی با همین عنوان گرفته شده است که در آن زنی به همین نام به اختلال چندشخصیتی دچار است. اگرچه حملات سیبیل میتوانند بر کل شبکههای آنلاین تأثیر مخرب داشته باشند، اما شبکههای بلاک چین که بهصورت کامل بر پایه اجماع فعالیت میکنند، بیشتر در معرض خطرات این حمله قرار دارند.

اگر کاربری موفق شود در جریان ایجاد حسابهای جعلی، بیش از نیمی از اختیار و رأی شبکه بلاک چین را در اختیار بگیرد، حمله سیبیل آن، تبدیل به حمله 51 درصدی میشود و عملاً اختیار کل شبکه را بر عهده خواهد گرفت.

از آنجا که بلاک چین، شبکهای دموکراتیک است، بیشترین رأی نودهای شبکه به معنی تأیید تراکنشها است، به همین خاطر هم در حملات 51 درصدی، بیش از نیمی از شبکه، تراکنشهای آن را تأیید میکنند. حالا اگر تراکنش نادرست باشد، شبکه دچار مشکل خواهد شد.

چه راههایی برای جلوگیری از حمله سیبیل در بلاک چین وجود دارد؟

تا به اینجا تا حدی میدانیم که حمله سیبیل چیست و چطور شبکه را آسیبپذیر میکند؛ اما این حمله جدید نیست، بلکه همانطور که قبلاً هم اشاره کردیم، از سال 2002 مطرح بوده است. در حالی که ارزهای دیجیتال در سال 2008 و 2009 بر بستر بلاک چین ایجاد شدهاند. پس طبیعتاً افرادی که در زمینه توسعه بلاک چین فعالیت میکنند، راهکارهایی برای جلوگیری از این حمله را در نظر گرفتهاند. از جمله اقدامات امنیتی بلاک چین در این رابطه میتوان موارد زیر را نام برد:

زنجیره اعتماد

زنجیره اعتماد یا Chain of Trust را میتوان یکی از مهمترین اقدامات امنیتی توسعهدهندگان بلاک چین در برابر حملات سیبل در نظر گرفت. در شبکههای بلاک چینی، اطلاعات شبکه و تاریخچه آن در بین تمام نودهای شبکه (کاربران و سیستمهای ماینر) توزیع میشود؛ بنابراین، اگر نودی بخواهد به نفع خود اطلاعات را دستکاری کند، طبیعتاً اطلاعات دستکاریشده آن با اطلاعات پایگاه داده دیگر نودها تناقض داشته و بلافاصله رد میشود.

اگرچه مراحل زنجیره اعتماد در بلاک چین، امکان ایجاد حملات سیبل را به حداقل میرساند، اما هکرها در سال 2015 توانستند به شبکههای بلاک چینی نفوذ کرده و باعث ایجاد حمله ۵۱ درصدی شوند؛ حملات 51 درصدی منجر به فورک شبکه اتریوم و جداشدن اتریوم کلاسیک از آن شدند.

الگوریتمهای اجماع

شبکههای بلاک چینی مختلف، دارای الگوریتمهای اجماع مختلفی هستند که از جمله آنها میتوان الگوریتم اثبات کار (Proof of Work)، الگوریتم اثبات سهام (Proof of Stake)، الگوریتم اثبات سوزاندن (Proof of Burn)، الگوریتم اثبات ظرفیت (Proof of Capacity)، الگوریتم اثبات زمان سپریشده (Proof of Elapsed Time) و … را نام برد.

هر ارز دیجیتال از یک یا ترکیبی از الگوریتمهای اجماع بهره میگیرد. این الگوریتمها، انجام حملات سیبیل برای هکرها را دشوار میکنند؛ برای مثال، در ارز دیجیتال بیت کوین از الگوریتم اثبات کار استفاده میشود. از آنجا که برای دسترسی به شبکه بلاک چین بیت کوین، باید از ماینرها و قدرت پردازندههای قوی استفاده شود، هکرها برای اینکه بتوانند هویتهای جعلی خود را مدیریت کند، باید چندین پردازنده قوی را هدایت کند که برای مدیریت هر یک از آنها به هزینه بالایی نیاز است.

اگرچه این کار، امکان حمله سیبیل را غیرممکن نمیکند، اما سبب میشود که هکر از چنین حملهای، بهخصوص در شبکههای بزرگ، صرفنظر کند. هر یک از دیگر الگوریتمهای اجماع نیز به نوعی فعالیت جعلی هکرها را دشوار میکنند؛ چرا که در هر یک از آنها، مانند الگوریتم اثبات کار، باید کاربران هزینه یا اعتبار ورود به شبکه را متحمل شوند.

اعتبار بیشتر نودهای قدیمی

یکی دیگر از روشهای توسعهدهندگان شبکههای بلاک چینی برای جلوگیری از حملات سیبیل، اعتباربخشیدن به نودهای قدیمی شبکه است؛ به طوری که برخی از نودهای شبکه که سابقه طولانیتری دارند و اقدام خرابکارانهای از آنها سر نزده است، اعتبار و قدرت مانور بیشتری در شبکه خواهند داشت.

در این صورت، نودهای جدید و جعلی، هیچ رأي یا قدرت مانوری در شبکه نخواهند داشت؛ یعنی اگر 100 حساب جعلی هم در شبکه وجود داشته باشد، همگی آنها به اندازه یک نود قدیمی، اعتبار و قدرت نخواهند داشت.

محصولات و خدمات امنیتی Imperva

Imperva، شرکتی پیشرو در زمینه امنیت سایبری (Cybersecurity) است که در سال ۲۰۰۲ تأسیس شد. این شرکت راهحلهایی را برای محافظت از سازمانها در برابر حملات سایبری مختلف، از جمله حمله سیبیل (Sybil Attack)، ارائه میدهد، خدماتی که Imperva ارائه میدهد، عبارتاند از:

- محافظت از وبسایتها و برنامههای کاربردی در برابر حملات سایبری مانند تزریق SQL، اسکریپتهای مخرب (XSS) و حملات DDoS.

- ایجاد و اجرای سیاستهای امنیتی برای محافظت از دادههای حساس و جلوگیری از دسترسی غیرمجاز.

- رعایت الزامات امنیتی (Compliance) و محافظت از دادهها در برابر دسترسی غیرمجاز، افشا و سوء استفاده.

- کشف و پاسخ به تهدیدات سایبری به صورت بلادرنگ.

Web Application Firewall (WAF)

فایروال وب اپلیکیشن (WAF) ابزاری امنیتی است که برای محافظت از وبسایتها و برنامههای کاربردی وب در برابر حملات سایبری طراحی شده است. WAF با تجزیه و تحلیل ترافیک وب و مسدودسازی ترافیک مخرب، از وبسایتها و برنامههای کاربردی در برابر حملاتی مانند تزریق SQL، اسکریپتهای مخرب (XSS) و حملات DDoS محافظت میکند.

این برنامه ترافیک وب را با مجموعهای از قوانین که به طور خاص برای شناسایی و مسدود کردن ترافیک مخرب طراحی شدهاند، تجزیه و تحلیل میکند؛ این قوانین ممکن است بر اساس آدرس IP، نوع درخواست، پارامترهای URL، هدر HTTP و سایر عوامل باشند. چنانچه WAF ترافیک مخربی را شناسایی کند، آن را مسدود کرده و از دسترسی آن به وبسایت یا برنامه کاربردی جلوگیری میکند.

DDoS Protection

محافظت در برابر حملات DDoS برای محافظت از وبسایتها و برنامههای کاربردی در برابر حملات DDoS طراحی شده که تلاشی برای غیرقابل دسترس کردن وبسایت یا برنامه کاربردی با سیل ترافیک هستند. DDoS Protection ترافیک وب را رصد کرده و ترافیک مخرب را از ترافیک عادی تشخیص میدهد. ترافیک مخرب مسدود شده و از رسیدن به وبسایت یا برنامه کاربردی جلوگیری میشود.

Advanced Bot Protection

محافظت پیشرفته از رباتها برای محافظت از وبسایتها و برنامههای کاربردی در برابر رباتهای مخرب طراحی شده است. رباتهای مخرب میتوانند برای سرقت دادهها، سوء استفاده از منابع و آسیب به وبسایتها به کار روند. Advanced Bot Protection رفتار رباتها را رصد کرده و با شناسایی رباتهای مخرب، آنها را مسدود میکند.

Runtime Application Self-Protection (RASP)

محافظت خودکار برنامه در زمان اجرا (RASP) برای محافظت از برنامههای کاربردی در برابر حملات سایبری در زمان اجرا طراحی شده و با تجزیه و تحلیل رفتار برنامهها و شناسایی و مسدود کردن فعالیتهای مخرب، از برنامههای کاربردی در برابر حملاتی مانند تزریق SQL، اسکریپتهای مخرب (XSS) و حملات RCE محافظت میکند.

API Security

امنیت API برای محافظت از APIها در برابر حملات سایبری طراحی شده است. APIها رابطهایی هستند که به برنامهها اجازه میدهند با یکدیگر ارتباط برقرار کنند و APIهای ناامن میتوانند برای سرقت دادهها، سوء استفاده از منابع و آسیب به برنامهها استفاده شوند.

موارد فوق، برخی از اقدامات توسعهدهندگان بلاک چین برای مقابله با حملات سیبیل هستند. البته موارد دیگری را نیز میتوان به لیست فوق اضافه کرد، اما باید در نظر داشته باشیم که هرگز امنیت در سیستمهای آنلاین به صددرصد نمیرسد؛ چرا که هکرها هر بار با روشهای قویتر و خلاقانهتر، مرزهای امنیتی را در هم میشکنند. البته متخصصین امنیت هم بیکار نمینشینند و هر بار راهحلهای بهتری را برای مقابله با آنها در نظر میگیرند و این چرخه همچنان ادامه دارد!

وظیفه ما در برابر حمله سیبیل چیست؟

تا اینجا کاملاً متوجه شدیم که حمله سیبیل چیست و در چه شرایطی انجام میشود؛ بنابراین، درک این موضوع که کاربران عادی نمیتوانند در برابر این نوع حملات کار خاصی انجام دهند، آسان است. وظیفه مقابله با این حملات به توسعهدهندگان شبکههای مختلف بر میگردد؛ از این رو، نیازی نیست که ما به عنوان کاربران عادی این شبکهها در مورد آنها نگران باشیم. بلکه باید به سایر روشهای امنیتی توجه داشته باشیم که خود در برابر آنها مسئولیت داریم.

برای مثال، فعالیت در بسیاری از بسترهای بلاک چینی، مانند صرافیهای غیرمتمرکز، برای کاربران بهصورت ناشناس انجام میشود؛ در واقع، یکی از ویژگیهای اصلی این سیستمها امکان معاملات ناشناس برای افراد است. در اینصورت، وظیفه خود کاربران است که کلیدهای خصوصی خود را در اختیار هیچکس قرار ندهند؛ چرا که هر اتفاقی از طریق کلید خصوصی آنها برای حساب کاربریشان بیفتد، خود مسئول مستقیم از دست رفتن داراییشان هستند.

گفتار پایانی

با دانستن اینکه، حمله سیبیل چیست و چطور روی میدهد، میتوان دید واضحتری نسبت به امنیت شبکههای آنلاین داشت. در این مطلب متوجه شدیم که اقدامات شبکه بلاک چین برای مقابله با حمله سیبیل چیست و وظیفه ما کاربران این شبکهها در برابر آن به چه صورت است.

در واقع، برخی از حملات سایبری بهصورت گسترده روی میدهند و کاربران و نودهای این شبکهها نمیتوانند در کنترل آنها نقشی داشته باشند. این در حالی است که در برخی دیگر از حملات، هر کاربر میتواند با آگاهی و رفتار درست، به متوقف شدن آن حمله کمک کند. به نظر شما کاربران چطور میتوانند امنیت داراییهای خود را بر بستر بلاک چین بالا ببرند؟ نظرات، ایدهها و تجربیات خود در این زمینه را با ما و دیگر کاربران به اشتراک بگذارید.

سوالات متداول

- حمله سیبیل چیست؟

حمله سیبل نوعی حمله سایبری است که در آن با ایجاد چندین حساب جعلی کنترل شبکه را به دست گرفته و سبب ایجاد اخلال در سیستم میشود.

- چه راههایی برای جلوگیری از حمله سیبیل در بلاکچین وجود دارد؟

زنجیره اعتماد، الگوریتمهای اجماع، اعتبار بیشتر نودهای قدیمی از جمله راههایی است که سبب جلوگیری از حمله سیبل میشود.

waf, rasp, api security ,….

اینا هیچ ربطی به تهدیدات سیبیل در بلاکچین نداشتن…

مطالب نیمه کاره و نامربوط و غیر فنی بودن.

سلام وقتتون بهخیر

مواردی که اشاره کردید، راههای جلوگیری از حمله سیبل هستند؛ نه تهدیدات.

ممنون میشیم نظر خودتون رو برای بهبود و ارتقای مقاله با ما به اشتراک بذاربد؟ به نظرتون چه چیزی به مقاله اضافه کنیم مرتبطتر، فنیتر و تمام و کمال خواهد بود؟