حمله Dos روشی است با هدف غیرفعال کردن دسترسی کاربران عضو یک شبکه یا منبع وب. حمله Dos بهطور معمول با بارگذاری بیش از حد هدف (بیشتر اوقات یک وب سرور) با حجم زیادی از ترافیک یا با ارسال درخواستهای مخرب که باعث خرابی کامل یا قطع دسترسی به منبع میشود، کاربرد دارد.

اولین حمله Dos در فوریه ۲۰۰۰ بود که یک هکر ۱۵ ساله کانادایی با این روش، سرورهای آمازون و EBay را هدف حمله قرار داد. از آن زمان به بعد، افراد بیشتری از روش حمله Dos برای آسیب رساندن به اهداف در بسیاری از صنایع استفاده میکنند.

انواع حملات Dos

برخی از انواع حملات Dos، با هدف از کار انداختن دسترسی فرد خاص به یک شبکه یا منبع در نظر گرفتهشدهاند، درحالیکه برخی دیگر از این حملات با هدف قطع کامل دسترسی تمام افراد به منبع هستند. این حملات میتواند از چند دقیقه تا چند ساعت و در مواردی، حتی چند روز ادامه داشته باشد. این نوع از قطعی منابع، ضررهای مالی قابلتوجهی به شرکتهای هدف وارد میکنند.

نحوه کار حملات Dos

حملات Dos در اشکال و تعداد مختلفی وجود دارند. از آنجایی که همه دستگاهها و شبکهها به یک روش آسیب نمیبینند، کسانی که برای آسیب رساندن تلاش میکنند، بیشتر اوقات مجبور به استفاده از روشهای دیگر بهصورت همزمان با حمله Dos هستند. در ادامه این نوشته آکادمی بیت پین، انواع روشهای تخریب منابع معرفیشدهاند.

حمله Buffer overflow attack (سرریز بافر)

حمله سرریز بافر، بهاحتمال زیاد متداولترین روش در بین هکرها است. این حمله متکی به ارسال ترافیک بیشتر با هدف ساخت سیستم روی شبکه برای مدیریت منابع است. این نوع حمله به هکرها این امکان را میدهد تا روند کار هدف را مختل یا در آن مداخله کنند.

حمله ICMP Flood

حمله ICMP Flood بهصورت پیکربندی اشتباه یک دستگاه در شبکه هدف، انجام میشود. در این حمله دستگاه را مجبور میکند بهجای یک گره مشخص، بستههای جعلی در هر گره (رایانه) را در شبکه هدف توزیع کند که باعث ایجاد بار اضافه روی شبکه میشود. این نوع حمله اغلب بهعنوان پینگ مرگ یا حمله اسمورف شناخته میشود.

حمله SYN Flood

در حمله SYN Flood، هکر یک درخواست برای اتصال به وب سرور ارسال میکند اما این درخواست بهطور کامل تأیید نمیشود. این روند تکرار میشود تا تمام پورتهای باز باقیمانده در وب سرور را هدف حمله قرار دهد تا زمانی که سرور آسیب ببینید و خراب شود.

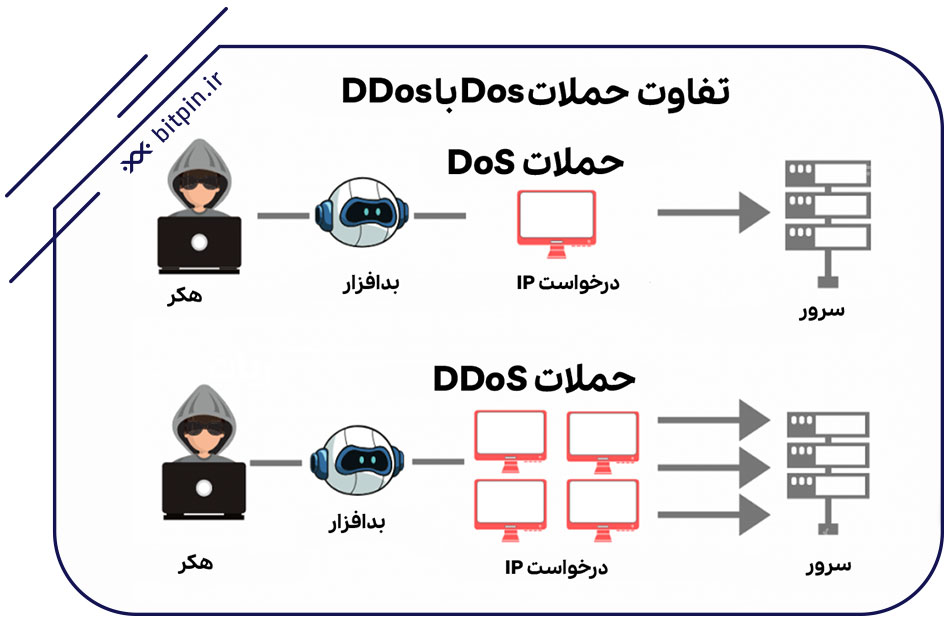

تفاوت حملات Dos و DDos

این دو حمله مشابه همدیگر هستند. تفاوت بین حمله Dos و حمله DDos این است که در طول حمله DDos، بسیاری از دستگاههای مخرب با هدف تخریب یک منبع واحد هدایت میشوند. یک حمله DDos میتواند در ایجاد اختلال در هدف موفقیت بیشتری داشته باشد تا حمله DoS که از یک منبع منشأ میگیرد. هکرها نیز حمله DDos را ترجیح میدهند، چرا که ردیابی حملات متعدد دشوارتر است.

آیا حمله DDos در ارزهای دیجیتال هم امکانپذیر است؟

در بیشتر موارد، حملات Dos با هدف قرار دادن وب سرورهای شرکتهای بزرگ، مانند بانکها، فروشگاههای آنلاین بزرگ و حتی سازمانهای دولتی استفاده میشوند. با این حال، هر دستگاه، سرور یا ابزار متصل به اینترنت ممکن است یک هدف بالقوه برای این نوع حملات باشد.

از آنجایی که ارزهای دیجیتال در سالهای اخیر موردتوجه قرارگرفتهاند، معاملات و خرید و فروش ارزهای دیجیتال به یکی از اهداف محبوب هکرهای DDos تبدیل شدهاند. برای مثال، زمانی که ارز دیجیتال Bitcoin Gold بهطور رسمی عرضه شد، بلافاصله شبکهی این ارز دیجیتال هدف حمله گسترده DDos قرار گرفت که منجر به اخلال در وبسایت این پروژه برای چندین ساعت شد.

با این حال، به دلیل غیرمتمرکز بودن شبکه، محافظت شدیدی در برابر DDos و سایر حملات سایبری ایجاد میکند. حتی اگر چندین گره (نود) نتوانند متصل شوند یا بهسادگی آفلاین شوند، بلاک چین قادر به ادامه کار و اعتبارسنجی معاملات است. گرههای خراب، قادر به بازیابی و برگشت بهکار خود هستند و دوباره با شبکه سازگار شده و با جدیدترین دادههای ارائهشده توسط گرههایی که تحت تأثیر این حمله قرار نگرفتهاند، جبران میشوند.

تأثیر تعداد گرهها و قدرت هش در امنیت بلاک چین

میزان حفاظت هر بلاکچین در برابر این حملات به تعداد گرهها و میزان هش شبکه بستگی دارد. ارز دیجیتال بیت کوین بهعنوان قدیمیترین و بزرگترین ارز دیجیتال، امنترین و مقاومترین رمزارز بلاکچین است. حملات DDos و سایر حملات سایبری، اختلال کمی روی شبکه بیت کوین ایجاد میکنند.

الگوریتم اجماع ثابت کار (POW) از امنیت تمام دادههای شبکه با شواهد رمزنگاریشده را تضمین میکند. این معنای تقریباً غیرممکن بودن تغییر بلوکهای تأیید شده قبلی در شبکه است. اصلاح بلاک چین بیت کوین نیازمند آن است که کل ساختار برای هر رکورد بهصورت جداگانه جدا شود، که این کار برای ابررایانهها نیز در حال حاضر غیرممکن است.

بنابراین، بهاحتمال زیاد یک حمله زمانی موفقیتآمیز است که بتواند معاملات چند بلوک اخیر را برای مدتزمان کوتاهی تغییر دهد. حتی اگر مهاجم بتواند بیش از ۵۰% از قدرت هش بیت کوین را بری انجام یک حمله بهاصطلاح حمله ۵۱ درصدی کنترل کند، پروتکل پایهای در پاسخ به این حمله و دفاع از شبکه، بهسرعت بروز میشود.

خیلی خوب هست اما جوایز و قرعهکشی نداردوخیلی پول آدم هارا می خورد

خوب

مطالب مفید بود.

سلام.

تا الان فکر میکردم بلاک چین هم ی کیف پول هستش.

فکر کنم تمام سیستم های من هم بدافزار نصب شده .راه کار برای خلاصی؟؟؟