در صنعت کریپتو که به سرعت در حال رشد است، پذیرش گسترده ارزهای دیجیتال نه تنها کاربران عادی و قانونی، بلکه مجرمان سایبری را که به دنبال سوءاستفاده از آسیبپذیریها هستند، جذب کرده است.

یافتههای اخیر شرکت امنیت سایبری Kaspersky، یک حمله بدافزار پیچیده را که کاربران مکبوک را در فضای کریپتو هدف قرار میدهد، شناسایی کرده است.

جمعآوری دادههای حساس از سیستمهای مک آلوده

کارشناسان کسپرسکی کشف کردند که مهاجمان برنامههای از پیش کرک شده را به عنوان فایلهای Package (PKG) – نوعی فرمت فایل که معمولاً در مکبوکها استفاده میشود – بستهبندی میکنند و یک پروکسی تروجان و یک اسکریپت پس از نصب را تعبیه کردهاند.

برنامههای مملو از بدافزار، عمدتاً از طریق کانالهای نرمافزاری غیرقانونی توزیع میشوند. هنگامی که کاربران سعی میکنند برنامههای کرک شده را نصب کنند، ناآگاهانه فرایند آلوده شدن دستگاه را آغاز میکنند.

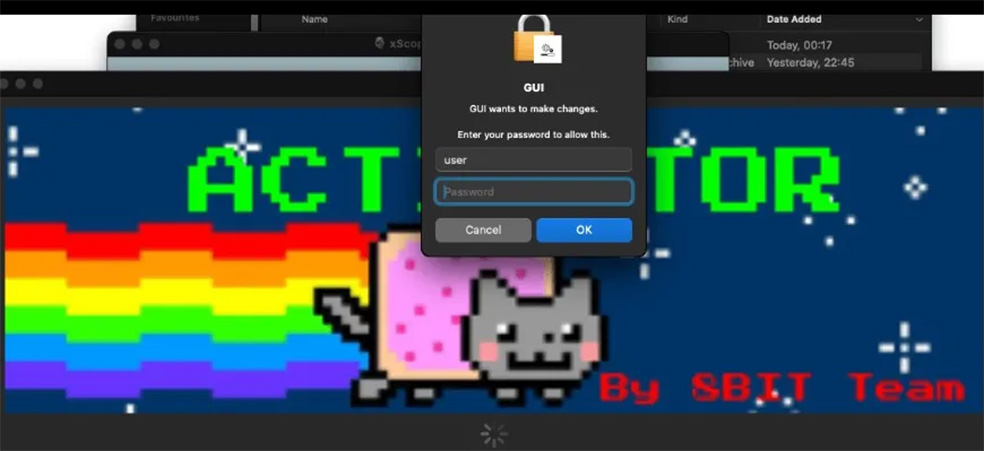

برای فریب کاربران، این بدافزار پنجرهای با دستورالعملهای نصب نمایش میدهد که به آنها دستور میدهد برنامه را در پوشه /Applications/ کپی کرده و برنامهای به نام «Activator» را راهاندازی کنند.

اگرچه در نگاه اول ساده به نظر میرسد، Activator کاربران را ترغیب میکند تا رمز عبور را وارد کنند، و در واقع دسترسی به بدافزار را اعطا میکند.

پس از اجرا، بدافزار سیستم را برای یک نسخه نصب شده از زبان برنامهنویسی پایتون 3 بررسی میکند و در صورت عدم وجود، نسخه کپی شده قبلی پایتون 3 را از فهرست راهنمای سیستم عامل مکبوک نصب میکند.

سپس بدافزار برنامه دانلود شده را با مقایسه فایل اجرایی اصلاح شده با دنبالهای که در Activator کدگذاری شده بود، متصل میکند. اگر مطابقت پیدا شود، بدافزار بایتهای اولیه را حذف کرده و باعث میشود که برنامه کرک شده و کاربردی به نظر کاربر برسد. با این حال، نیت واقعی مهاجمان هنگامی که بدافزار بار اصلی خود را راهاندازی کرد، آشکار میشود.

نمونه آلوده با ایجاد یک مکانیاب منبع واحد (URL) یا آدرس وب منحصربهفرد، از طریق ترکیبی از کلمات رمزگذاری شده و یک نام دامنه تصادفی سطح سوم، با یک سرور فرمان و کنترل (C2) ارتباط برقرار میکند.

این روش به بدافزار اجازه میدهد تا فعالیتهای خود را در ترافیک معمولی سرور DNS پنهان کند و از دانلود بار مطمئن شود.

اسکریپت رمزگشایی شده به دست آمده از سرور C2 – یک سرور راه دور یا زیرساختی که توسط مجرمان سایبری برای کنترل و مدیریت بدافزار یا عملیات بات نت خود استفاده میشود – نشان میدهد که بدافزار با اجرای دستورات دلخواه دریافت شده از سرور عمل میکند. این دستورات اغلب به صورت اسکریپتهای پایتون کدگذاری شده با Base64 ارائه میشوند.

علاوه بر این، بدافزار اطلاعات حساسی را از سیستم آلوده جمعآوری میکند، از جمله نسخه سیستم عامل، دایرکتوریهای کاربر، لیست برنامههای نصب شده، نوع CPU و آدرس IP خارجی. سپس دادههای جمعآوری شده به سرور ارسال میشود.

بدافزار برنامههای کیف پول کریپتویی را هدف قرار داده است

در حین تجزیه و تحلیل کمپین بدافزار، کسپرسکی مشاهده کرد که سرور C2 هیچ فرمانی را در طول بررسی خود برنگرداند و در نهایت پاسخ نداد.

با این حال، تلاشهای بعدی برای دانلود اسکریپت مرحله سوم پایتون منجر به کشف بهروزرسانیهایی در فراداده اسکریپت شد که نشاندهنده توسعه و انطباق مداوم توسط اپراتورهای بدافزار است.

علاوه بر این، این بدافزار حاوی توابعی بود که به طور خاص برنامههای کیف پول کریپتویی محبوب، مانند Exodus و Bitcoin-Qt را هدف قرار میداد.

اگر این برنامهها در سیستم آلوده شناسایی میشدند، بدافزار سعی میکرد آنها را با نسخههای آلوده بهدستآمده از یک میزبان دیگر، apple-analyzer [.]com جایگزین کند.

این کیف پولهای کریپتویی آلوده شامل مکانیسمهایی برای سرقت رمز عبور باز کردن کیف پول و عبارات بازیابی مخفی از کاربران ناآگاه بود.

این شرکت امنیت سایبری تاکید کرد که عوامل مخرب همچنان به توزیع برنامههای کرک شده برای دسترسی به رایانههای کاربران ادامه میدهند.

با سوءاستفاده از اعتماد کاربران در حین نصب نرمافزار، مهاجمان میتوانند به راحتی دسترسی خود را با ترغیب کاربران به وارد کردن رمز عبور، افزایش دهند. کسپرسکی همچنین تکنیکهای به کار گرفته شده توسط کمپین بدافزار مانند ذخیره اسکریپت پایتون در یک رکورد TXT دامنه بر روی یک سرور DNS را برجسته کرده که نشاندهنده «نبوغ» مهاجمان است.